- Auteur Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-15 08:14.

- Dernière modifié 2025-01-23 12:17.

Êtes-vous un expert en informatique? Ou voulez-vous être connu comme un hacker expérimenté ? Pour pirater (pirater) un ordinateur, vous devez apprendre les systèmes informatiques, la sécurité du réseau et les codes. Ainsi, les gens seront impressionnés lorsqu'ils verront quelqu'un qui semble pirater. Vous n'avez rien à faire d'illégal pour faire croire aux gens que vous piratez. Utiliser une commande de terminal de base ou créer un fichier ".bat" pour lancer un navigateur multi-caractères Le navigateur de style Matrix peut prendre les gens par surprise.

Étape

Méthode 1 sur 3: Utilisation de l'invite de commande

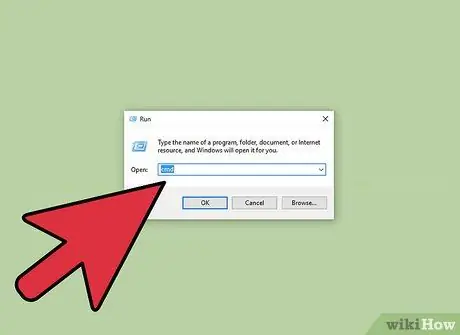

Étape 1. Ouvrez le programme " Exécuter " sur l'ordinateur

Vous pouvez ouvrir ce programme en cliquant sur le menu Démarrer et en recherchant le programme " Exécuter " dans le champ de recherche fourni sur le menu. En outre, vous pouvez également rechercher le programme "Exécuter" dans l'Explorateur Windows. Habituellement, ce programme se trouve à l'emplacement suivant: "C:\Users\[Votre nom d'utilisateur]\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\System Tools".

Les utilisateurs de Windows peuvent utiliser des raccourcis clavier ou des raccourcis pour ouvrir le programme " Exécuter " en appuyant sur ces deux touches: Win+R

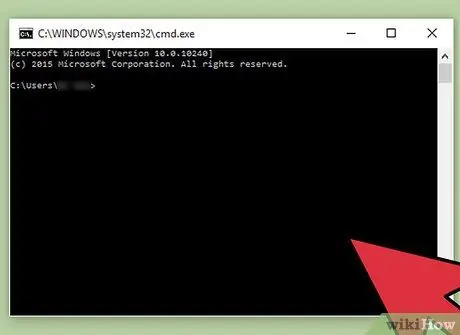

Étape 2. Ouvrez une fenêtre « Invite de commandes »

Vous pouvez ouvrir cette fenêtre en tapant "Cmd" dans le champ de recherche disponible dans la fenêtre "Exécuter". Cela ouvrira une fenêtre « Invite de commandes » qui est également connue sous le nom de « Ligne de commande ». Cette fenêtre est utilisée pour contrôler le système informatique avec du texte.

Utilisateurs Apple Vous pouvez utiliser "Spotlight" pour rechercher la version Mac de "Invite de commandes" nommée "Terminal". Tapez « terminal » dans le champ de recherche disponible sous « Spotlight ».

Étape 3. Utilisez « Invite de commandes » ou « Terminal » pour faire semblant de pirater

Il existe de nombreuses commandes qui peuvent être utilisées dans le " Command Prompt " (pour Windows) et "Terminal" (pour Apple) pour activer des commandes ou obtenir des informations. Les commandes suivantes peuvent être utilisées pour vous faire ressembler à un pirate informatique expert sans casser votre système informatique et enfreindre les règles.

-

Pour les utilisateurs Windows, tapez les commandes ci-dessous et appuyez sur la touche Entrée pour les activer. Tapez et activez chaque commande rapidement pour rendre le processus de piratage plus compliqué:

-

"colora"

Cette commande changera la couleur du texte contenu dans la fenêtre "Invite de commandes" du blanc au vert. Le texte sera affiché sur un fond noir. Remplacez les lettres devant le mot " color " par les chiffres 0 - 9 ou les lettres A - F pour changer la couleur des lettres de l' invite de commande

- réal

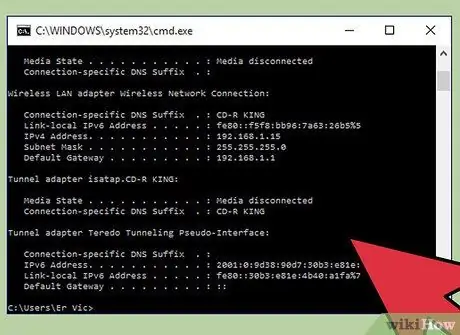

- ipconfig

- arbre

-

ping google.com

La commande "ping google.com" permet de vérifier si l'appareil (appareil) peut communiquer avec d'autres appareils sur le réseau. En général, les gens ne connaissent pas la fonction de cette commande. Le site Web de Google est utilisé à titre d'exemple uniquement dans cet article. Vous pouvez utiliser n'importe quel site Web pour activer cette commande

-

-

Si vous avez un ordinateur Apple, vous pouvez utiliser les commandes sécurisées suivantes pour remplir l'écran avec une interface similaire à l'interface utilisée par les pirates professionnels. Saisissez le texte suivant dans une fenêtre de terminal pour afficher l'effet:

- Haut

- ps -fea

- ls -ltra

Étape 4. Activez la commande dans une fenêtre d'invite de commande ou de terminal

Ouvrez plusieurs fenêtres d'invite de commande ou de terminal et activez diverses commandes. En faisant cela, il apparaîtra que vous effectuez plusieurs processus de piratage complexes et indépendants à la fois.

Méthode 2 sur 3: Création d'un fichier.bat sous Windows

Étape 1. Ouvrez le programme Bloc-notes

Pour créer un fichier ".bat", vous devez écrire du texte dans un programme d'édition de texte et enregistrer le fichier au format ".bat" pour que l'ordinateur s'exécute en tant que programme exécutable (programme exécutable ou programmes exécutés par l'ordinateur pour exécuter certains instructions ou commandes). Le Bloc-notes ou un autre programme d'édition de texte peut être utilisé pour créer un fichier ".bat".

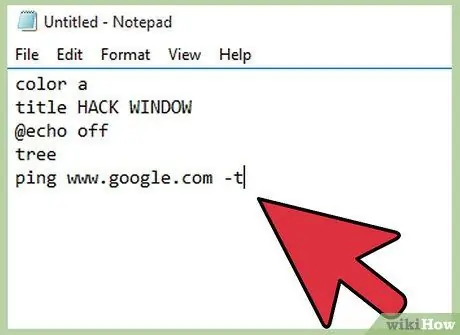

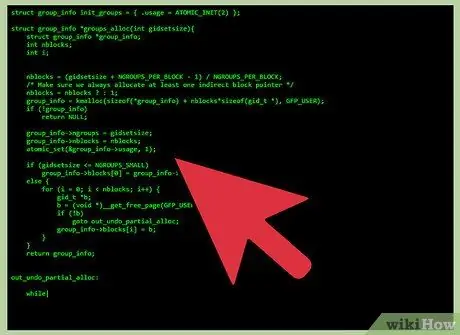

Étape 2. Écrivez la commande pour le fichier ".bat" dans le Bloc-notes

Le texte de commande écrit ci-dessous ouvrira une fenêtre appelée "Fenêtre de piratage" et changera la couleur de la police en vert. Pour changer le titre de la fenêtre, vous pouvez remplacer le texte qui est écrit après " titre " par le titre souhaité dans le Bloc-notes. Le texte " @echo off " masquera l'invite de commande, tandis que le texte " tree " affichera l'arborescence des répertoires. Cela rendra le processus de piratage plus réaliste. La dernière ligne de texte sert à contacter les serveurs de Google. Bien qu'il s'agisse d'une action en justice et qu'elle soit généralement effectuée par des utilisateurs d'ordinateurs, les gens ordinaires la considéreront comme un processus de piratage. Écrivez le texte suivant dans un fichier Bloc-notes vide:

-

colorier un

titre HACK FENÊTRE

@Écho off

arbre

ping www.google.com -t

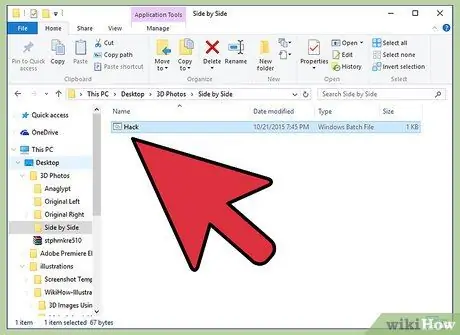

Étape 3. Enregistrez le fichier au format ".bat"

Lors de l'enregistrement du fichier, vous devez sélectionner l'option " Enregistrer sous " pour ouvrir la fenêtre d'enregistrement du fichier. Après cela, vous pouvez nommer le fichier et terminer le nom par une extension ".bat" dans le champ de texte fourni. Cela changera l'extension de fichier d'un fichier texte à un fichier batch. Les fichiers batch contiennent diverses commandes qui peuvent être exécutées par le système d'exploitation de l'ordinateur.

- Cette étape peut ne pas fonctionner sous Windows Vista.

- Vous pouvez recevoir un message indiquant que l'enregistrement du fichier au format ".bat" omettra le formatage du texte. Cliquez sur " Oui " pour créer un fichier ".bat ".

Étape 4. Exécutez le fichier ".bat"

Double-cliquez sur le fichier ".bat" stocké dans le répertoire. Après cela, une fenêtre montrant une interface qui imite le processus de piratage apparaîtra à l'écran.

Méthode 3 sur 3: Utilisation du site Web

Étape 1. Ouvrez un navigateur (navigateur)

Certains sites Web offrent des fonctionnalités qui permettent aux visiteurs de générer des images, du texte et des interfaces qui imitent des commandes complexes exécutées par des ordinateurs. Ces fonctionnalités sont utilisées pour produire des effets de film ou de vidéo. Vous pouvez également utiliser ce site Web pour prétendre être un piratage.

Étape 2. Allez sur hackertyper.net

Ce site Web génère du texte qui imite la structure des commandes exécutées par les pirates. Ce texte est généré à une vitesse si élevée qu'il peut surprendre les gens. Cependant, ce processus de génération de texte rapide peut amener les gens à se méfier de vous.

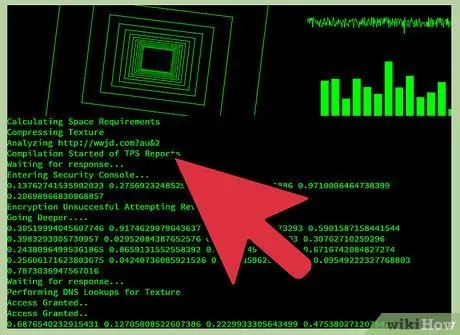

Étape 3. Ouvrez une fenêtre de navigateur distincte et visitez guihacker.com

Après avoir ouvert ce site Web, laissez la fenêtre du navigateur ouverte. Cette fenêtre affichera des images similaires aux interfaces stéréotypées utilisées par les pirates: des rangées de nombres, des interfaces qui changent rapidement et des ondes sinusoïdales fluctuantes. Lorsque ce site Web s'ouvre et apparaît à l'écran, vous pouvez dire:

- "Je compile les données du serveur d'un ami pour rechercher des erreurs dans le code, ici. Le programme doit être exécuté pendant quelques heures pour s'assurer que toutes les erreurs sont trouvées."

- "J'ouvre le programme d'analyse sur le moniteur pour voir directement la température du processeur lorsque j'overclocke."

Étape 4. Choisissez et utilisez divers thèmes de simulation de piratage disponibles sur geektyper.com

Ce site Web fournit probablement la simulation de piratage la plus réaliste. Après avoir ouvert la page d'accueil du site, sélectionnez le thème souhaité. Après cela, tapez dans le champ de texte fourni pour créer un texte similaire au texte généré par le pirate. En outre, vous pouvez cliquer sur le répertoire pour afficher le faux processus de piratage qui semble compliqué.

Vous pouvez afficher de petites fenêtres contenant l'interface et l'image de hack en cliquant sur le répertoire qui apparaît à l'écran lorsque vous sélectionnez un thème. De plus, vous pouvez appuyer sur les touches du clavier pour créer du texte qui imite la structure des commandes créées par les pirates

Étape 5. Ouvrez ces sites Web dans plusieurs fenêtres de navigateur distinctes

Chaque site Web a un thème et une structure de texte de piratage différents. Vous pouvez changer rapidement de fenêtre de navigateur en maintenant enfoncée la touche alt=""Image" et en appuyant sur la touche Tab pour afficher alternativement les fenêtres de navigateur ouvertes à l'écran. Tapez du texte dans chaque fenêtre du navigateur avant d'appuyer sur la touche Alt+Tab pour afficher un autre navigateur à l'écran. Ceci est fait pour vous faire ressembler à un hacker expert. Si les onglets du site Web sont ouverts dans la même fenêtre de navigateur, appuyez sur Ctrl+Tab.

Essayez de concevoir une mise en page pour chaque fenêtre de navigateur ou d'ouvrir plusieurs fenêtres de navigateur à l'écran pour vous faire passer pour un pirate informatique expérimenté

Des astuces

- Si vous connaissez les commandes utilisées pour créer des fichiers batch, vous pouvez les utiliser pour créer des simulations de piratage plus complexes.

- Vous pouvez suivre les étapes énumérées dans cet article pour impressionner vos amis.

Avertissement

- Les gens qui sont bons en informatique et en langages de programmation peuvent vite deviner que vous faites juste semblant de pirater. Par conséquent, choisissez soigneusement votre public d'action de "piratage".

- En observant vos actions, certains adultes peuvent penser que vous êtes vraiment en train de pirater. Par conséquent, suivez ces étapes attentivement et de peur que vous n'ayez des ennuis.

- Soyez prudent lorsque vous utilisez l'invite de commande. Sinon, vous pourriez exécuter accidentellement des commandes qui pourraient endommager des fichiers système informatiques importants. Si ce fichier est endommagé, les données stockées sur l'ordinateur ne sont plus accessibles ou même perdues.