- Auteur Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:11.

- Dernière modifié 2025-06-01 06:06.

Une bombe électronique est une simple astuce informatique qui peut être utilisée pour faire croire à vos amis (ou ennemis) que leur ordinateur a été piraté, a un virus ou a rencontré une erreur grave. Le processus de création d'une bombe électronique consiste à écrire un fichier spécial à l'aide du bloc-notes qui contient des commandes pour ralentir l'ordinateur, faire planter le système ou simplement ennuyer l'utilisateur, puis l'inciter à ouvrir le fichier. Il existe différents types de bombes électroniques, allant de celles qui ne sont qu'un peu ennuyeuses à celles qui peuvent détruire le système informatique de l'utilisateur. Cet article ne vous apprendra que comment créer une bombe électronique inoffensive, afin que vos victimes ne subissent pas plus qu'un crash. Remarques:

La bombe électronique décrite dans cet article ne fonctionnera que sur les ordinateurs équipés de systèmes d'exploitation Windows et ne fonctionnera pas sur les Mac sans ajustements spéciaux. Lisez la première étape pour commencer.

Étape

Méthode 1 sur 3: Écrire un faux «virus» pour ouvrir de nouvelles fenêtres sans fin

Étape 1. Ouvrez le Bloc-notes

Ecrivez la commande sous forme de fichier de type Batch. Les fichiers de type Batch (. BAT) contiennent des commandes de texte qui définiront ce que l'ordinateur doit faire. Pour écrire des fichiers. BAT, tout ce que vous avez à faire est d'utiliser le Bloc-notes intégré de Windows, pas besoin de s'embêter avec d'autres programmes spéciaux. Généralement, le Bloc-notes se trouve dans le dossier Accessoires situé dans le menu Démarrer.

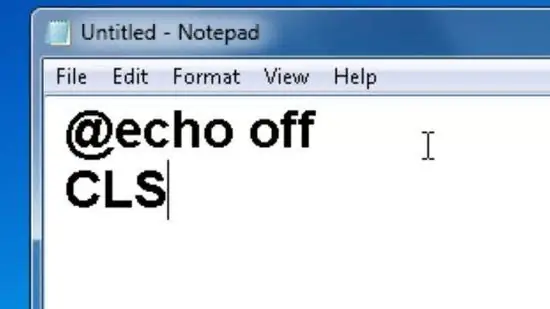

Étape 2. Tapez "@echo off" et "CLS" sur la ligne suivante

Par défaut, les fichiers. BAT ouvriront une fenêtre d'invite de commande lors de leur exécution. @echo off et CLS réduiront les soupçons en masquant la fenêtre d'invite de commande qui devrait apparaître lorsque votre victime ouvre un fichier. BAT préparé.

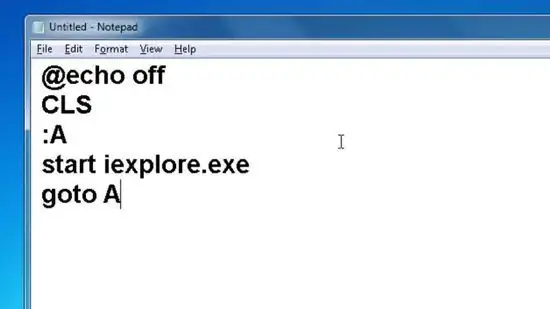

Étape 3. Écrivez une commande pour ouvrir un certain nombre de nouvelles fenêtres (voire l'infini

). Vous devez écrire une commande qui fera que le faux virus ouvrira de nombreuses nouvelles fenêtres de programme, ou même ouvrira de nouvelles fenêtres de programme sans limite sur le nombre de fichiers. La différence est qu'un ordinateur qui n'arrête pas d'ouvrir de nouvelles fenêtres finira par tomber en panne. Lisez les instructions ci-dessous pour créer les deux types de « virus »:

-

Pour ouvrir une nouvelle fenêtre avec un montant important limité, tapez la commande suivante sur la ligne suivante: start (nom du programme que vous souhaitez forcer à exécuter). Entrez le nom du programme ou l'adresse du fichier que vous souhaitez exécuter dans ces parenthèses. Cette commande ouvrira le programme que vous avez sélectionné. Par exemple, démarrer iexplore.exe ouvrira une fenêtre Internet Explorer. Réécrivez la commande "start" autant de fois que vous le souhaitez et le "virus" ouvrira autant de fenêtres que vous avez tapé. Voici quelques exemples de programmes que vous pouvez utiliser lors de la création d'un « démarrage de virus »:

- iexplore.exe - Internet

- calc.exe - Calculatrice

- notepad.exe - Bloc-notes

- winword.exe - Word 2013

- Pour ouvrir une nouvelle fenêtre avec le numéro illimité, taper :UNE, y compris les deux points, sur la ligne suivante. Sur la ligne suivante, tapez démarrer iexplore.exe (iexplore.exe peut être remplacé par d'autres programmes). Enfin, tapez aller à un sur la ligne en dessous. Cette série de commandes amènera l'ordinateur à ouvrir une fenêtre Internet Explorer (ou le programme de votre choix) et à lire à nouveau les commandes que vous avez tapées, et ainsi de suite jusqu'à ce que la victime réussisse à fermer l'invite de commande ou que l'ordinateur se bloque.

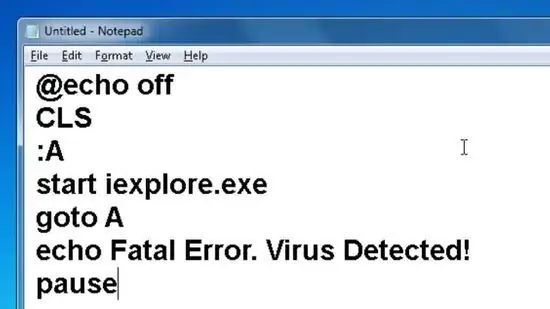

Étape 4. Insérez le message dans le "virus" que vous avez créé

Essayez d'insérer un message via le virus que vous avez créé pour que la victime soit plus sûre que son ordinateur rencontre réellement une erreur. Pour afficher le message, tapez faire écho à votre message sur une nouvelle ligne et saisissez le message de votre choix dans le champ « Vos messages ». Ensuite, créez une nouvelle ligne et tapez pause. Cette commande fera apparaître votre message dans la fenêtre d'invite de commande.

-

Pour rendre votre « virus » encore plus crédible, utilisez des messages appropriés à Windows pour avertir les utilisateurs lorsqu'une erreur se produit. Essayez d'utiliser: Erreurs fatales. Le répertoire C:// est corrompu.

Étape 5. Enregistrez le fichier au format de fichier batch

Lorsque vous avez terminé, choisissez Fichier > Enregistrer sous…, et faites en sorte que le fichier ait une fin ".bat" (par exemple, pinball.bat). Sélectionnez « Tous les fichiers » dans l'option « Enregistrer sous le type: » et enregistrez le fichier où vous le souhaitez.

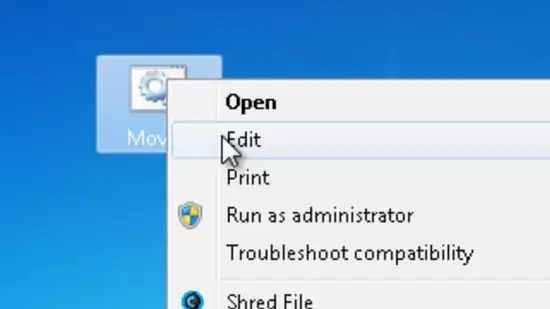

Étape 6. Enfin, vous devez « faire exploser » la bombe créée en incitant quelqu'un à l'ouvrir

Il existe de nombreuses façons de terminer cette étape, mais l'une des plus efficaces consiste à remplacer l'icône et le nom « virus » par un programme que votre victime utilise fréquemment. Assurez-vous d'être dans une position confortable pour profiter des lamentations de la victime !

Méthode 2 sur 3: Création d'un fichier. VBS pour afficher les messages d'erreur ou le piratage

Étape 1. Ouvrez le Bloc-notes

Comme pour l'astuce précédente, vous devez taper des commandes simples à l'aide du Bloc-notes. Même ainsi, la commande que vous effectuez n'ouvrira pas une nouvelle fenêtre comme la précédente, mais affichera à la place divers messages d'erreur qui peuvent faire croire aux victimes que leur ordinateur a été infecté par un virus ou a été piraté.

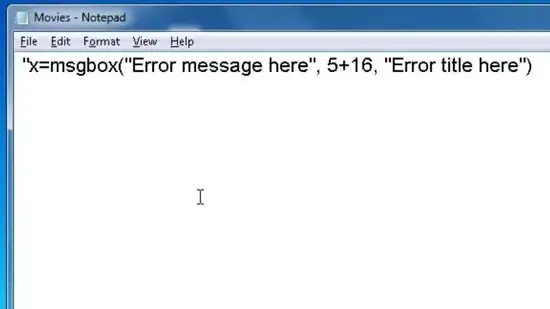

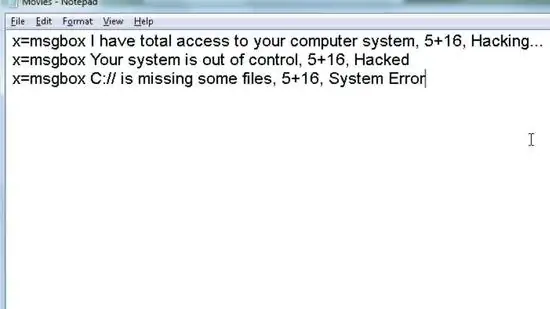

Étape 2. Tapez "x=msgbox("Error message", 5+16, "Error title"). Tapez cette commande sans supprimer les crochets ou les guillemets pour ajouter le message d'erreur et le titre. Cette commande entraînera Windows à afficher une fenêtre d'erreur avec le message et titre que vous avez définis précédemment. Pour le rendre plus convaincant, essayez d'utiliser les messages d'erreur et les titres couramment utilisés par Windows. Par exemple, « Erreur de terminal » comme titre et « Défaut critique détecté à C://Utilisateurs/Windows /system32" en tant que message.

- Vous pouvez également créer un message de piratage tel que « Nous contrôlons totalement votre ordinateur. Préparez-vous à tout perdre. Même si ce message n'apparaît jamais dans l'incident de piratage réel, les utilisateurs d'ordinateurs novices se sentiront certainement paniqués.

-

La commande "5+16" donnera deux boutons, "Réessayer" et "Annuler", dans la fenêtre d'erreur qui apparaît. En substituant les deux nombres, vous pouvez créer différentes fenêtres d'erreur. Essayez d'utiliser les nombres ci-dessous pour remplacer 5 par un autre nombre à un chiffre et 16 par un autre nombre à deux chiffres:

- 0 (bouton OK)

- 1 (bouton OK et Annuler)

- 2 (boutons Abandonner, Réessayer et Ignorer)

- 3 (boutons Oui, Non et Annuler)

- 4 (boutons Oui et Non)

- 5 (boutons Réessayer et Annuler)

- 16 (icône "Critique")

- 32 (icône "Aide")

- 48 (icône "Avertissement")

- 64 (Icône « Informations »)

Étape 3. Répétez l'invite d'erreur autant de fois que vous le souhaitez

Vous pouvez également saisir n'importe quel message dans les fenêtres qui apparaîtront plus tard. Les messages que vous "envoyez" apparaîtront séquentiellement, ou en d'autres termes, apparaîtront après que le message précédent ait été fermé par l'utilisateur de l'ordinateur. Vous pouvez profiter de cette séquence en créant des messages qui semblent plus ils sont laissés longtemps, plus ils deviennent importants !

Étape 4. Enregistrez la séquence de commandes que vous avez créée en tant que fichier Visual Basic (VBA)

Une fois que tout est fait, choisissez Fichier > Enregistrer sous… et ajoutez le suffixe «.vba » à la fin du nom du fichier et assurez-vous de sélectionner « Tous les fichiers » dans l'option « Enregistrer sous le type: ». Enfin, vous juste besoin de trouver une « proie » pour faire une farce - L'astuce utilisée dans la méthode 1 peut également être utilisée pour « faire exploser » cette bombe !

Méthode 3 sur 3: Utilisation de fichiers batch pré-écrits

Étape 1. Ouvrez le Bloc-notes

Cette bombe électronique utilise les commandes du Bloc-notes pour que l'ordinateur ouvre des programmes de manière aléatoire jusqu'à ce que le fichier batch soit fermé ou que l'ordinateur tombe en panne. Pour fabriquer celle-ci, il vous suffit de copier et coller les commandes fournies dans cette section. Toutefois, Il convient de noter que tous les ordinateurs ne peuvent pas exécuter la commande suivante.

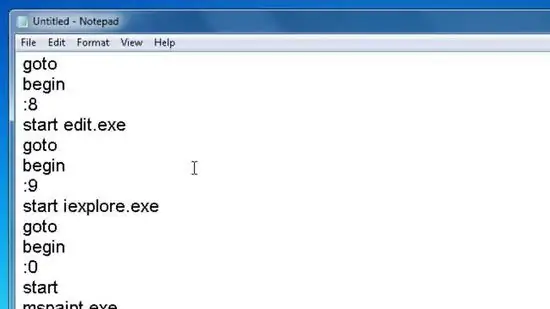

Étape 2. Copiez et collez l'ensemble de commandes suivant dans le Bloc-notes:

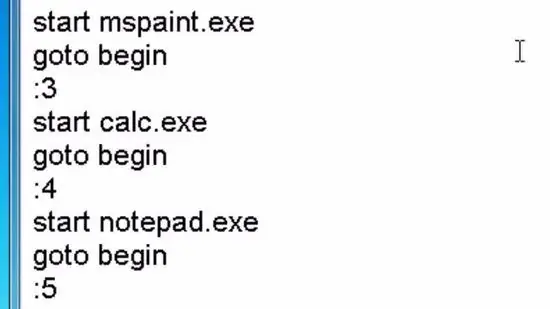

@echo offclsbegingto %random%:1start cmd.exegoto begin:2start mspaint.exegoto begin:3start pinball.exegoto begin:4start iexplore.exegoto start:5start explorer.exegoto begin:6start solitaire.exegostart:7start explorer.exegoto begin:8start edit.exepour commencer:9start iexplore.exe pour commencer:0start mspaint.exepour commencer

Étape 3. Modifiez le contenu de la commande à votre guise

Ce programme ouvrira tous les programmes écrits après la commande « start » sans s'arrêter. Bien que le programme démarre de manière aléatoire, la séquence de commandes contient certains programmes qui sont écrits plusieurs fois. Essayez de remplacer ces programmes par d'autres programmes.

- Il convient de noter que l'ordinateur sur lequel vous essayez de faire une blague peut ne pas avoir certains des programmes énumérés ci-dessus. Par exemple, tous les ordinateurs n'ont pas « pinball.exe ». Vérifiez la compatibilité du programme que vous avez écrit avec le programme sur l'ordinateur cible.

- Si vous avez des doutes sur le nom d'un programme particulier, gardez à l'esprit que l'emplacement du programme peut également être utilisé comme substitut. Par exemple, "iexplore.exe" peut également être écrit sous la forme "C:\Program Files\Internet Explorer".

Étape 4. Enregistrez le fichier au format batch et effectuez un test (si vous êtes assez courageux)

Lorsque tout est terminé, choisissez Fichier > Enregistrer sous…, ajoutez un suffixe «.bat » à la fin du nom du fichier et assurez-vous de sélectionner « Tous les fichiers » dans l'option « Enregistrer sous le type: ». Lorsque vous parvenez à tromper quelqu'un avec ce programme, son ordinateur ouvrira le programme au hasard sans s'arrêter !

-

Pour rendre cette astuce encore plus stupide, essayez de remplacer le programme dans l'une des commandes "démarrer" par un fichier Bloc-notes ou un document similaire qui se trouve sur l'ordinateur de la victime. Utiliser la commande

modifier (emplacement du fichier)

va commencer

pour ouvrir le fichier dans un traitement de texte basé sur DOS pour donner l'impression que quelqu'un lisait son document privé !

Étape 5. Apprenez la signification de chaque commande pour pouvoir changer la bombe électronique à votre guise

En comprenant chaque commande écrite, vous aurez encore plus de plaisir lorsque la bombe explose, et sinon, la bombe E peut encore vous faire rire au moins quand elle parvient à tromper quelqu'un. De plus, une fois que vous comprenez le fonctionnement des bombes électroniques, vous pouvez commencer à fabriquer vos propres bombes électroniques ! Voici une liste des commandes utilisées dans cet article ainsi qu'une brève description de leurs fonctions respectives:

- @echo off - Désactive les commentaires qui apparaissent via l'invite de commande

- cls - Efface l'écran d'invite de commande. Cette commande n'est utile que pour rendre l'invite de commande plus ordonnée.

- goto - Lit le drapeau que vous avez écrit après la commande.

- %random% - Une variable Windows qui générera un nombre au hasard entre (et y compris) 0-9.

- :(chiffre, lettre ou mot) - Sert de drapeau. La commande "Goto" fera que l'ordinateur lira tous les drapeaux écrits après.

- Remarque: 10 indicateurs sont répertoriés dans l'exemple ci-dessus. S'il est défini, vous pouvez faire en sorte que le programme cesse de fonctionner après avoir obtenu un certain nombre.

Des astuces

-

Voici un exemple simple mais très ennuyeux de code de programme:

@Écho off

:une

démarrer le bloc-notes

aller à un

Ce code n'ouvrira le Bloc-notes de manière continue indéfiniment jusqu'à ce que vous fermiez l'invite de commande, mais s'il est laissé suffisamment longtemps, par exemple pendant une demi-heure, l'ordinateur rencontrera de graves erreurs.

En général, ce code est similaire à la méthode alternative listée ci-dessus, mais en plus simple.

- Expérimentez avec différents codes ! Si vous souhaitez créer un programme malveillant, essayez d'entrer la commande pour supprimer des fichiers ou le contenu du disque dur de quelqu'un.

Avertissement

- L'envoi de fichiers batch malveillants destinés à modifier les ordinateurs scolaires ou publics pourrait vous causer des problèmes. Envoyer un « virus » sur Internet à quelqu'un qui n'en veut pas ou harceler un ordinateur public est illégal.

- Ne pas trop programmer. 10 fenêtres de flipper ouvertes en même temps peuvent être très ennuyeuses, mais des centaines de fenêtres du même programme peuvent faire planter un ordinateur et éventuellement ruiner le travail de quelqu'un.